Kompromissloser Schutz vor Bedrohungen

Privacy and Security

by Design

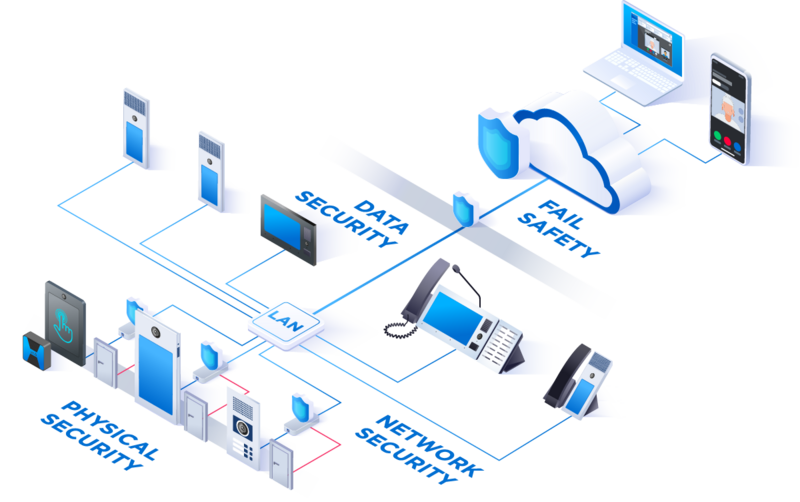

Symphony CloudSicherheit ist vor allem eine Frage des Vertrauens. Bei Commend hat Cybersicherheit als Kernkompetenz seit jeher einen sehr hohen Stellenwert. Von der ersten Produktidee über die Umsetzung bis hin zur operativen Unterstützung ist „Privacy and Security by Design“ (PSBD) das kompromisslose Ziel und Versprechen an unsere Kunden, an dem sich Produktmerkmale und -funktionen messen lassen müssen.

Datensicherheit

Die Systeme von Commend verwenden eine dem Industriestandard entsprechende Verschlüsselung von Sprache, Video und Daten zum Schutz vor illegalem Zugriff. Commend hat außerdem ein ISO/IEC 27001:2013-konformes Information Security Management System (ISMS) eingeführt, um alle Unternehmensdaten sowie Kunden- und Lieferanteninformationen zu schützen.

- Verschlüsselte und authentifizierte Kommunikation

- SIP über TLS v1.2 mit sicheren Chiffrierverfahren (> 128 bit)

- SRTP für abhörsichere Verschlüsselung von Sprachdaten

- X.509 Client-Zertifikate zur Authentifizierung und Verschlüsselung

- TLS-Transportverschlüsselung für die Protokolle HTTPS, SIPS und MQTTS zum Schutz der Web-Schnittstelle, APIs und Video

Ausfallsicherheit – Was passiert, wenn ...?

Bei einem vorübergehenden Ausfall der Cloud-Verbindung nutzen die Sprechstellen den Modus Symphony Mesh, um Peer-to-Peer-Rufe zu ermöglichen. Abgesehen von Cloud-Diensten wie Mobile und Web Client bleibt die Kommunikation zwischen den Sprechstellen aufrecht und funktionsfähig.

Erfahren Sie, wie wir eine hohe Verfügbarkeit von Symphony Cloud Services sicherstellen.

Physische Sicherheit

Die physischen Geräte von Symphony – insbesondere die Türsprechstellen – sind natürlich der sichtbarste Angriffsvektor, der einer Sicherheitshärtung bedarf. Hier kommen mehrere Abwehrmechanismen ins Spiel, darunter:

- Robuste Geräte und Produktversionen mit Vandalenschutz und hoher Schutzart (IK und IP)

- Manipulationserkennung durch elektromechanische Kontakte, die auf Manipulationsversuche reagieren

- Schutz vor USB- und Port-Debugging

- Schutz des Türöffners und des IP-Netzwerks mit dem IP Secure Connector

Bedrohungsmodellierung

Cyberangriffe gibt es in einer erstaunlichen Vielfalt an Strategien und Raffinesse. Um dieser Herausforderung zu begegnen, basiert die Sicherheitsentwicklung von Symphony auf dem STRIDE-Ansatz. Dieser ermöglicht es den Entwicklern, potenzielle Schwachstellen zu untersuchen und verschiedene Angriffsszenarien zu simulieren (z. B. Client/Server-Spoofing, Denial-of-Service-Angriffe (DoS), Erhöhung von Berechtigungen durch Code-Injection usw.). Auf der Grundlage der Ergebnisse können sie dann Gegenmaßnahmen in Bezug auf bestimmte Sicherheitsziele umsetzen.